Ada seorang penyelidik keselamatan ini, dia mungkin telah menemui malware pertama menjangkiti platform Apple M1. Ia sebahagian besarnya berpunca daripada ciri backward compatibility yang ditawarkan platform Apple M1.

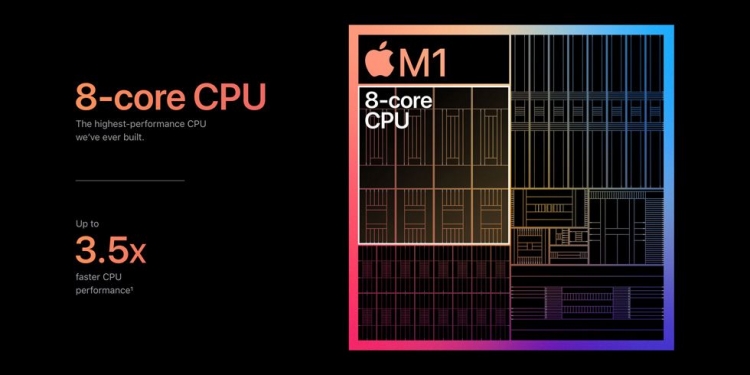

Secara ringkasnya, disebabkan Apple M1 adalah SoC yang baru, tidak banyak aplikasi natif yang ada dalam pasaran untuk dijalankannya. Sebagai penyelesaian sementara, Apple memperkenalkan Rosetta.

Fungsi Rosetta adalah untuk menterjemah kod aturcara yang ditulis untuk platform x86_64 (MacOS) kedalam “bahasa” arm64 sebelum sesuatu perisian yang bukan dikodkan dalam bahasa arm64 digunakan pada platform seperti MacBook Pro versi M1.

Maka, sementara menunggu pembangun perisian pihak ketiga merangka semula perisian mereka untuk dinatifkan kepada cip M1, pengguna bolehlah gunakan perisian yang sedia ada daripada MacOS. Namun, hacker pun melihat fungsi ini sebagai satu saluran untuk menyerang.

Tentu sekali mereka terfikir, kalau malware yang ditulis dalam bahasa x86_64 boleh diterjemah ke arm64 oleh Rosetta, sudah tentu mereka boleh menghantar malware kepada Macbook Pro versi M1 dengan cara meniru tatakerja Rosetta.

Itulah yang didemonstrasikan penyelidik tersebut dan dia menjumpai satu malware. Ia adalah satu plugin pelayar web Safari bernama GoSearch22. Seperti malware lain, tugasnya mengutip data pengguna dan hantarnya kepada hacker.

Mujurlah setakat artikel ini ditulis, Apple sudahpun maklum tentang perkara ini dan telah membatalkan lesen GoSearch22 untuk berada pada platform mereka. Namun, ia tak bermakna serangan seterusnya akan terhenti.

Lebih parah, dia turut melaporkan malware yang diterjemah daripada x86_64 ke arm64 15% lebih sukar dikesan antivirus walaupun mereka mengandungi kod aturcara yang hampir sama.

Sumber: Objective-See